Tenemos nuevas secciones ¡Conócelas!

Internacional

Conflicto México-Ecuador impactará en la ciudadanía: Loretta Ortiz, Ministra de Suprema Corte

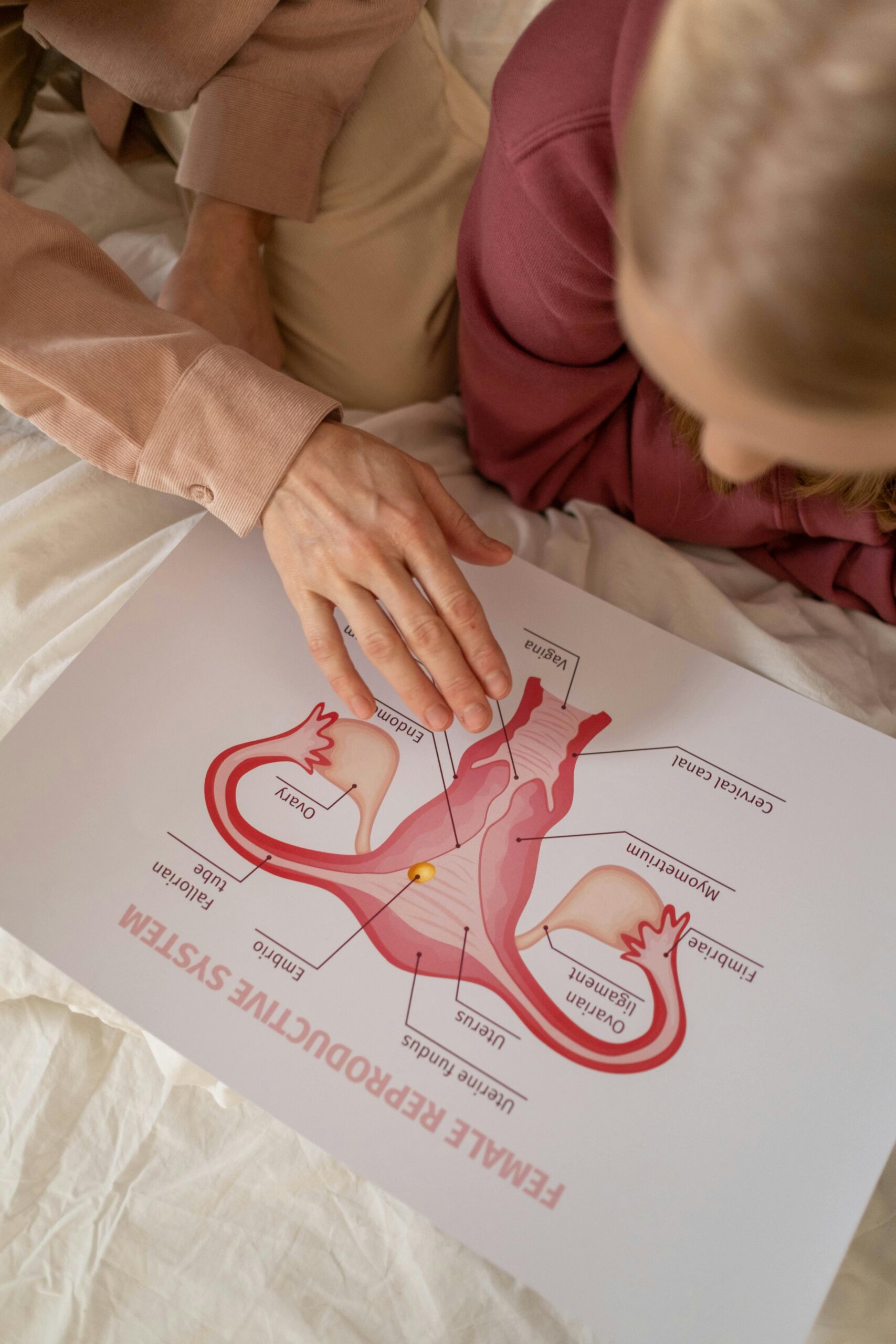

Menores de edad víctimas de feminicidio en México, invisibles para el Estado

Seguimiento del caso Carmen Sánchez. Violencia Química

Autoría: Berenice Chavarría Tenorio

Sigue las colaboraciones de CIMAC

Podcast

Noticias

Radio

Radio

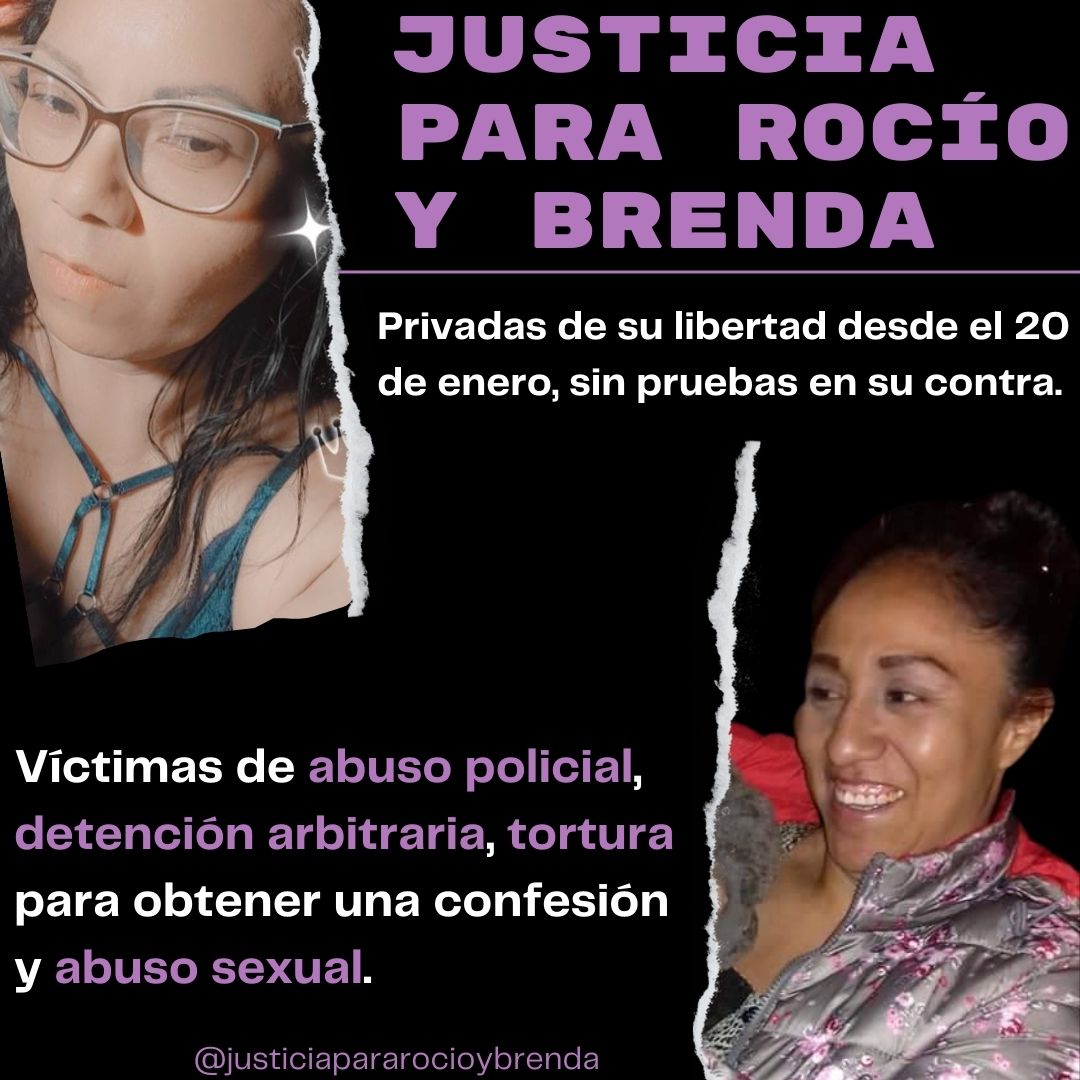

México el país de la tortura sexual contra mujeres.

Caso Rocío y Brenda

Un nuevo caso se suma a las estadísticas de denuncias contra el Estado mexicano. Rocío quien dio testimonio a Cimacnoticias de la detención arbitraria vivida junto con su sobrina Brenda, proceso durante cual fueron víctimas de tortura sexual por parte de policías del estado de México, violaciones del derecho humano al debido proceso, a los principios de legalidad y seguridad jurídica; así como la vulneración del principio de presunción de inocencia.

Leer el caso

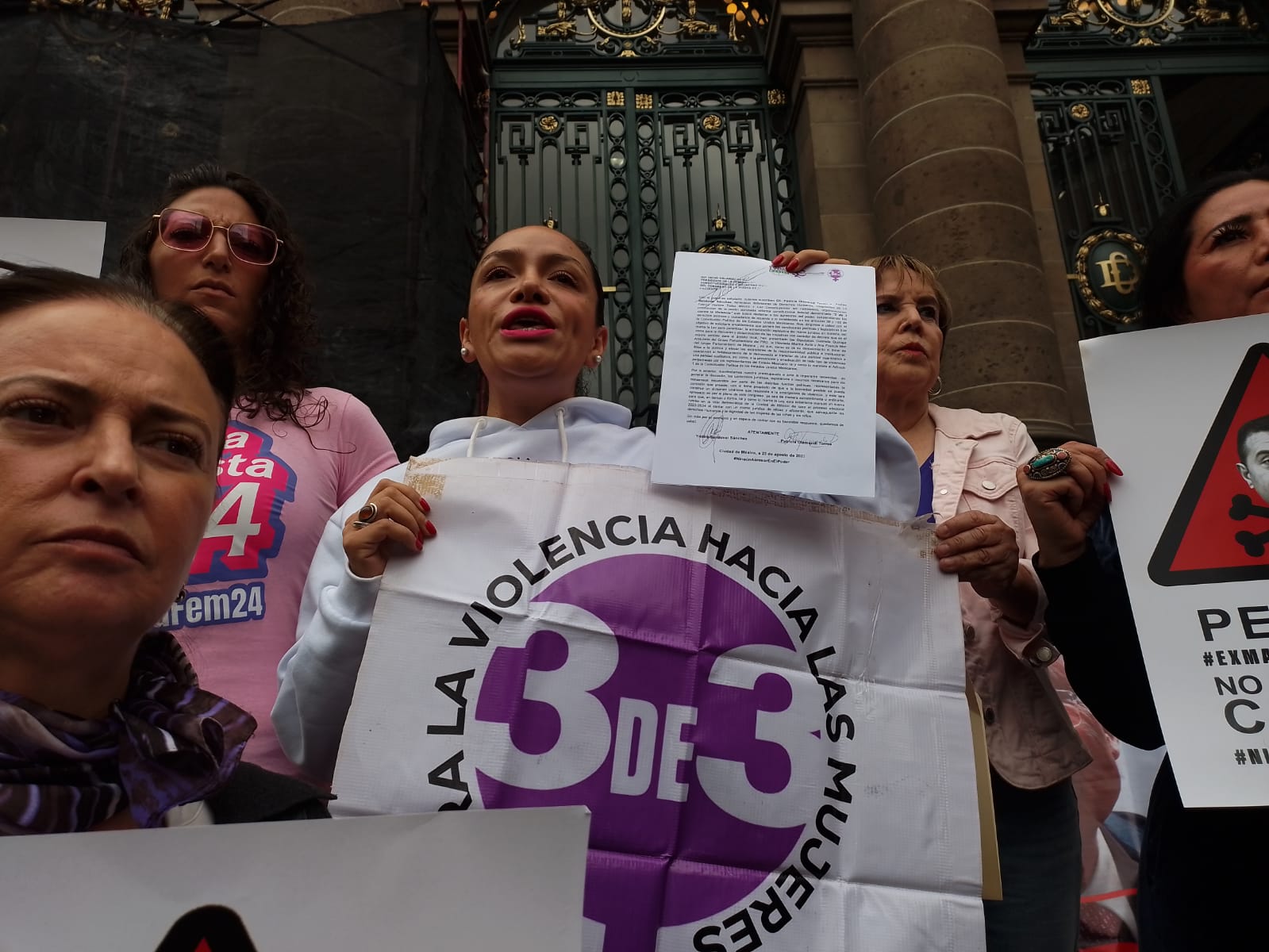

7 estados preocupan, les falta ley 3 de 3, CDMX estaría próxima

12 estados continuan sin realizar adecuaciones para aplicar la Ley 3 de 3

Chiapas no permitirá agresores y deudores alimentarios en cargos públicos. Aprueban Ley 3 de 3

«Es inevitable aprobar la Ley 3 de 3»; feministas exigen a Asamblea CDMX armonización legislativa

Hoy entra en vigor Ley 3 de 3 en Sonora; advierten cambios a propuesta inicial

Ley 3 de 3 será aplicable en elecciones de 2024. Se publica en el Diario Oficial de la Federación

Ley 3 de 3 ya es constitucional; exigen su publicación inmediata para que entre en vigor

Ley 3 de 3, en incertidumbre: impugnarán algunas leyes, ¿estará en el mismo paquete?

Advierten de posible impugnación a la Ley 3 de 3 a pocos días de su publicación en Diario Oficial

Entidades dicen «no» a agresores en cargos públicos: Ley 3 de 3 está a un paso de concretarse en México

Serendipia

Artivistas

Cimac en otros medios

- ¿Mexicanas se beneficiarán con el nuevo sistema de pensiones? Aquí toda la información

- Adriana Pérez Cañedo y Alejandro Cacho moderadores del 2do debate presidencial

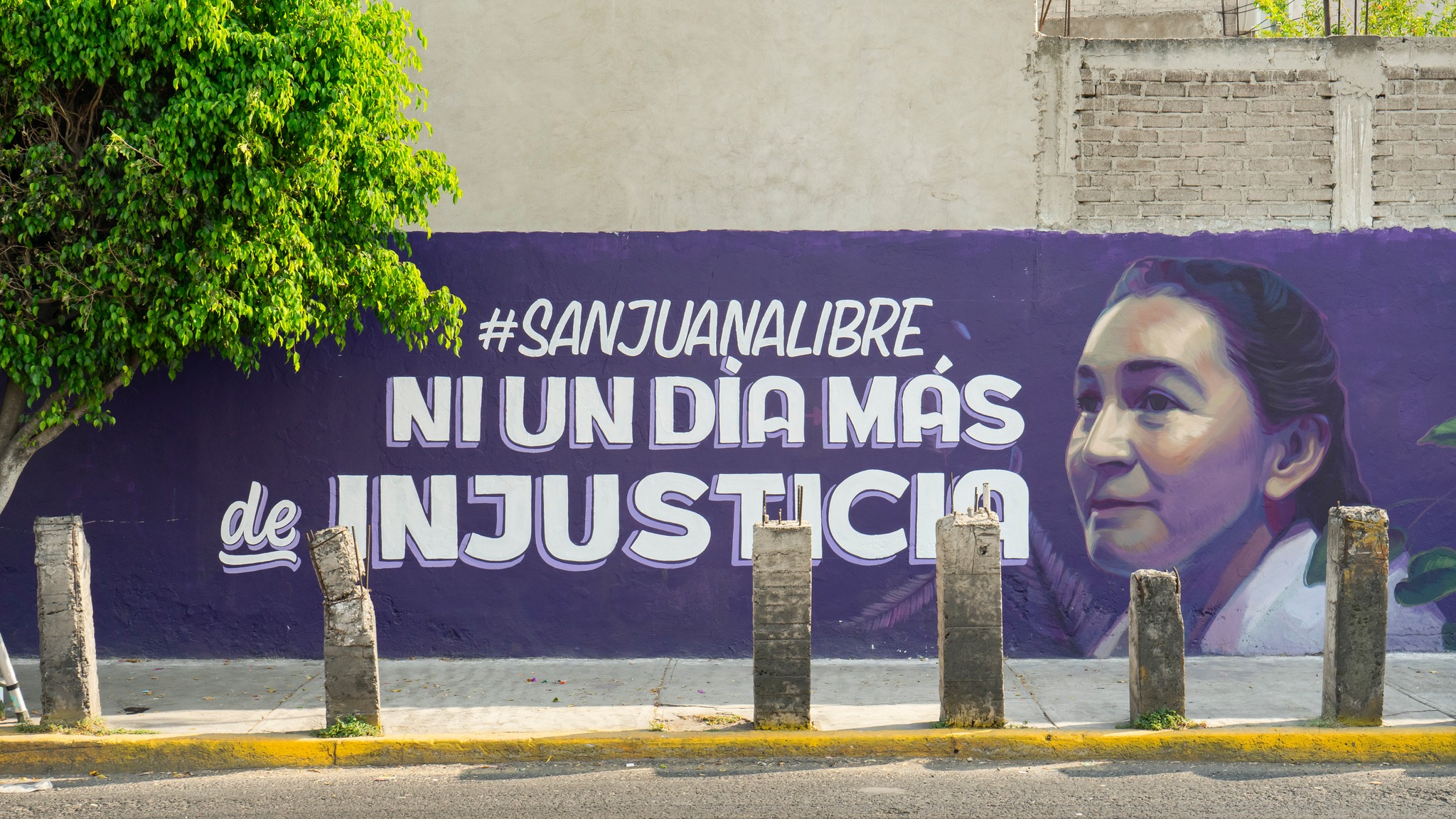

- #Sanjuana Libre

- Entrevista. Rosario Robles, nuevo libro, trayectoria y su actuar ante la adversidad

- En primer trimestre del año, Red Nacional de Refugios aún no recibe presupuesto

- Fallo de TEPJF en favor de MC fue basado en criterios electorales del 2018

Ellas en las urnas

gutentor-overlay

gutentor-overlay

gutentor-overlay

gutentor-overlay